– Την έκθεση του πραγματογνώμονα Γιώργου Καραθανάση που θέτει θέμα αξιοπιστίας του πορίσματος του εργαστηρίου για την παρακολούθηση του Θανάση Κουκάκη φέρνει στο φως το dikastikoreportaz.gr

– Αντιδικία για τη μεθοδολογία της ανάλυσης του Predator και “βολές” στην αξιοπιστία του Citizen Lab από την υπεράσπιση

Ρεπορτάζ: Στάθης Μπαλτάς

Το ζήτημα της εγκυρότητας των αποτελεσμάτων των τεχνικών αναλύσεων του Citizen Lab για το λογισμικό Predator είχε κεντρική θέση στην 33η δικάσιμο της υπόθεσης των υποκλοπών την Πέμπτη 29 Ιανουαρίου. Ο Γιώργος Καραθανάσης, ο οποίος κλήθηκε ως μάρτυρας από την πλευρά της υπεράσπισης, εισέφερε στο δικαστήριο μια έκθεση 19 σελίδων, μέσω της οποίας αμφισβητεί τις τεχνικές αναλύσεις του εργαστηρίου του Τορόντο, κάνοντας λόγο για μη συμμόρφωση με τους κανόνες της εγκληματολογικής ανάλυσης ψηφιακών πειστηρίων.

Ο μάρτυρας προσελήφθη ως τεχνικός σύμβουλος του Ταλ Ντίλιαν από τον πληρεξούσιο δικηγόρο του Ανδρέα Μήτσαινα «ώστε να αξιολογήσει δικανικά ζητήματα εντός δικογραφίας που αφορά ζητήματα κακόβουλου λογισμικού υποκλοπής δεδομένων από κινητές συσκευές», με την ιδιότητα του μηχανικού υπολογιστών και του πραγματογνώμονα αναλυτή ψηφιακών πειστηρίων και βίντεο.

Τα δύο συμπεράσματα

Αντικείμενα εξέτασης είναι, μεταξύ άλλων, τέσσερις εκθέσεις του Citizen Lab (ανάλυση Predator, σύγκριση Predator με Pegasus, ανάλυση κινητής συσκευής του Θανάση Κουκάκη, ανάλυση κινητής συσκευής Αρτέμιδος Σίφορντ), την έκθεση του Ευρωπαϊκού Κοινοβουλίου για την παρακολούθηση του Νίκου Ανδρουλάκη, έκθεση της Διεθνούς Αμνηστίας αναφορικά με το λογισμικό, καθώς και το σχετικό πόρισμα της Αρχής Προστασίας Δεδομένων Προσωπικού Χαρακτήρα.

Μέσα από την ανάλυσή του, ο τεχνικός σύμβουλος καταλήγει σε δύο βασικά συμπεράσματα:

1. Διαπιστώθηκε πως οι τεχνικές αναλύσεις του Citizen Lab δεν ακολουθούν τους κανόνες της εγκληματολογικής ανάλυσης ψηφιακών πειστηρίων καθώς δεν δημιουργούν πειστήρια από τις υπό ανάλυση συσκευές ώστε να μένουν αναλλοίωτα και διαθέσιμα για επανέλεγχο ενώ παράλληλα δεν παρουσιάζουν τα εργαστηριακά βήματα που οδήγησαν στα εν λόγω συμπεράσματα.

2. Οι συντάκτες των εν λόγω αναφορών πιθανολογούν τη συσχέτιση των ευρημάτων τους με λογισμικά κατασκευής από την Cytrox δίχως να παρουσιάζουν τίποτα παραπάνω από την προσωπική τους εκτίμηση.

“Βολές” κατά της αξιοπιστίας του Citizen Lab

Όσον αφορά το πρώτο συμπερασμα, ο Γιώργος Καραθανάσης επιχειρεί να τεκμηριώσει τον ισχυρισμό περί μη συμμόρφωσης με τους ενδεδειγμένους κανόνες ανάλυσης ψηφιακών πειστηρίων, κάνοντας λόγο για μη παράθεση της μεθοδολογίας εργασίας από το Citizen Lab. «Αποτελεί θεμελιώδη κανόνα της εφαρμοσμένης εγκληματολογίας η παρουσίαση της μεθοδολογίας εργασίας ώστε ο εμπειρογνώμονας/πραγματογνώμονας να καταλήξει στην εργαστηριακή του θέση. Στην εν λόγω υπόθεση, οι εργαστηριακές αναλύσεις δεν περιέχουν σε κανένα σημείο τα εργαστηριακά βήματα που ακολουθήθηκαν και δεν τίθενται προς επισκόπηση η μεθοδολογία εργασίας, όπως και τα ψηφιακά εργαστηριακά ευρήματα. Τα εν λόγω βήματα τηρούνται απαράβατα από τα εγκληματολογικά εργαστήρια ανά τον κόσμο. Επιπρόσθετα επισημαίνεται ότι κάθε Έκθεση Εργαστηριακής Πραγματογνωμοσύνης της Δ.Ε.Ε./ΕΛ.ΑΣ. περιέχει την ανωτέρω εργαστηριακή διαδικασία», αναφέρεται συγκεκριμένα.

Σημειωτέον, στην αρχή της κατάθεσής του, ερωτηθείς από τον Εισαγγελέα σχετικά με το ποια θεωρεί τα καλύτερα εργαστήρια, ο μάρτυρας πρόταξε τα κρατικά, συμπεριλαμβάνοντας σε αυτά και την Διεύθυνση Εγκληματολογικών Ερευνών. «Η Ελλάδα διαθέτει δυνατότητα διαπίστωσης spyware», δήλωσε ενώπιον του δικαστηρίου.

Επίσης, στην έκθεση υποστηρίζεται ότι οι προεπισκοπήσεις οθόνης που περιλαμβάνονται στην έκθεση του Citizen Lab δεν αποτελούν ψηφιακά πειστήρια, ενώ αναφέρεται ότι γίνεται λόγος για πιθανολογήσεις: «Αντί για ψηφιακά πειστήρια εντοπίζονται προεπισκοπήσεις οθόνης, δίχως κάποιο εχέγγυο ότι προέρχονται από το υπό εξέταση πειστήριο καθώς δεν έχει δημιουργηθεί πιστό εγκληματολογικό αντίγραφο με τη χρήση εγκεκριμένου λογισμικού όπως Cellebrite UFED, MSAB XRY κ.α. . Επιπρόσθετα οι συντάκτες των εν λόγω αναφορών εκφράζουν πιθανολογήσεις και για όσα επιδεικνύουν με ασάφεια για την προέλευσή τους αλλά και για το σκοπό τους. Χαρακτηριστικά στην έκθεση από 22.9.2023 του CitizenLAB με τίτλο «Predator in the wires.pdf» εντοπίζονται προεπισκοπήσεις οθόνης με εμφανώς τροποποιημένο περιεχόμενο (εφαρμογή φίλτρου απόκρυψης σε τμήμα της οθόνης) για τις οποίες δηλώνεται ότι αποτελούν μηνύματα SMS, τα οποία φέρονται να στάλθηκαν στον Eltantawy. Το περιεχόμενο τους φέρεται να αφορά ειδοποιήσεις σύνδεσης νέας συσκευής στο περιβάλλον της εφαρμογής WhatsApp με επισυναπτόμενο σύνδεσμο στο τέλος του κειμένου», αναφέρεται συγκεκριμένα.

Για να στηρίξει τη συγκεκριμένη διαπίστωση, ο Γ. Καραθανάσης σχολίασε κατά την κατάθεσή του στο δικαστήριο ότι «δεν υπάρχει ανάλυση του πηγαίου κώδικα του Predator» και ότι «δεν προκύπτουν από τις εκθέσεις ότι τα συγκεκριμένα links είναι Predator».

Αμφισβήτηση της επιμόλυνσης Κουκάκη και Σίφορντ με το Predator

Μέσα από την έκθεση που εισέφερε στο δικαστήριο ο πραγματογνώμονας της πλευράς Ταλ Ντίλιαν, αμφισβητείται η αξιοπιστία των συμπερασμάτων του εργαστηρίου του Τορόντο για την επιμόλυνση του Θανάση Κουκάκη και της Αρτέμιδος Σίφορντ.

Όσον αφορά το ζήτημα της παρακολούθησης του δημοσιογράφου, υποστηρίζεται ότι:

• «Δεν απορροφήθηκαν τα δεδομένα με εργαστηριακό τρόπο αλλά παρουσιάζονται προεπισκοπήσεις οθόνης της συσκευής»

• «Δεν προκύπτει με σαφή και αδιαμφισβήτητο τρόπο πως το εγκατεστημένο πιστοποιητικό ασφαλείας έχει σχέση με το ληφθέν σύνδεσμο και τι χαρακτηριστικά έχει που αποκλείουν οποιονδήποτε άλλο λόγο ύπαρξής του στη συσκευή. Η σύγκριση μεταξύ ψηφιακών αρχείων δύναται να καταδείξει ομοιότητα μόνο στην περίπτωση που οι τιμές των συναρτήσεων κατακερματισμού (hash values) ταυτίζονται. Σε αντίθετη περίπτωση τα αρχεία διαφέρουν. Για στοιχεία ομοιότητας θα πρέπει να παρατεθούν οι πηγαίοι κώδικες (source code from reverse engineering) και να εντοπιστούν τα εν λόγω ίχνη. Στην προκειμένη περίπτωση τίποτα σχετικό δεν εντοπίστηκε». (σ.σ. διατηρείται η μορφοποίηση προέλευσης).

Αμφότερα τα συμπεράσματα αποτελούν τη βάση της αμφισβήτησης από την πλευρά της υπεράσπισης της παρακολούθησης του Θανάση Κουκάκη μέσω του λογισμικού Predator. Σημειωτέον, σε πολλές διαφορετικές δικασίμους οι συνήγοροι των κατηγορουμένων κάνουν λόγο για «φερόμενη παρακολούθηση του Θανάση Κουκάκη», υποστηρίζοντας ότι δεν έχουν παρασχεθεί από την πλευρά της υποστήριξης της κατηγορίας απτές αποδείξεις ότι ο δημοσιογράφος πράγματι πάτησε κάποιο από τα επίμαχα links.

Παράλληλα, σε σχέση με την Α. Σίφορντ, γίνεται εκ νέου λόγος για προεπισκοπήσεις οθόνης που δεν στέκονται ως ψηφιακά πειστήρια:

• Δεν απορροφήθηκαν τα δεδομένα με εργαστηριακό τρόπο αλλά παρουσιάζονται προεπισκοπήσεις οθόνης της συσκευής.

• «Δεν προκύπτει με σαφή και αδιαμφισβήτητο τρόπο πως το εγκατεστημένο πιστοποιητικό ασφαλείας έχει σχέση με το ληφθέν σύνδεσμο και τι χαρακτηριστικά έχει που αποκλείουν οποιονδήποτε άλλο λόγο ύπαρξής του στη συσκευή. Η σύγκριση μεταξύ ψηφιακών αρχείων δύναται να καταδείξει ομοιότητα μόνο στην περίπτωση που οι τιμές των συναρτήσεων κατακερματισμού (hash values) ταυτίζονται. Σε αντίθετη περίπτωση τα αρχεία διαφέρουν. Για στοιχεία ομοιότητας θα πρέπει να παρατεθούν οι πηγαίοι κώδικες (source code from reverse engineering) και να εντοπιστούν τα εν λόγω ίχνη. Στην προκειμένη περίπτωση τίποτα σχετικό δεν εντοπίστηκε». (σ.σ. διατηρείται η μορφοποίηση προέλευσης).

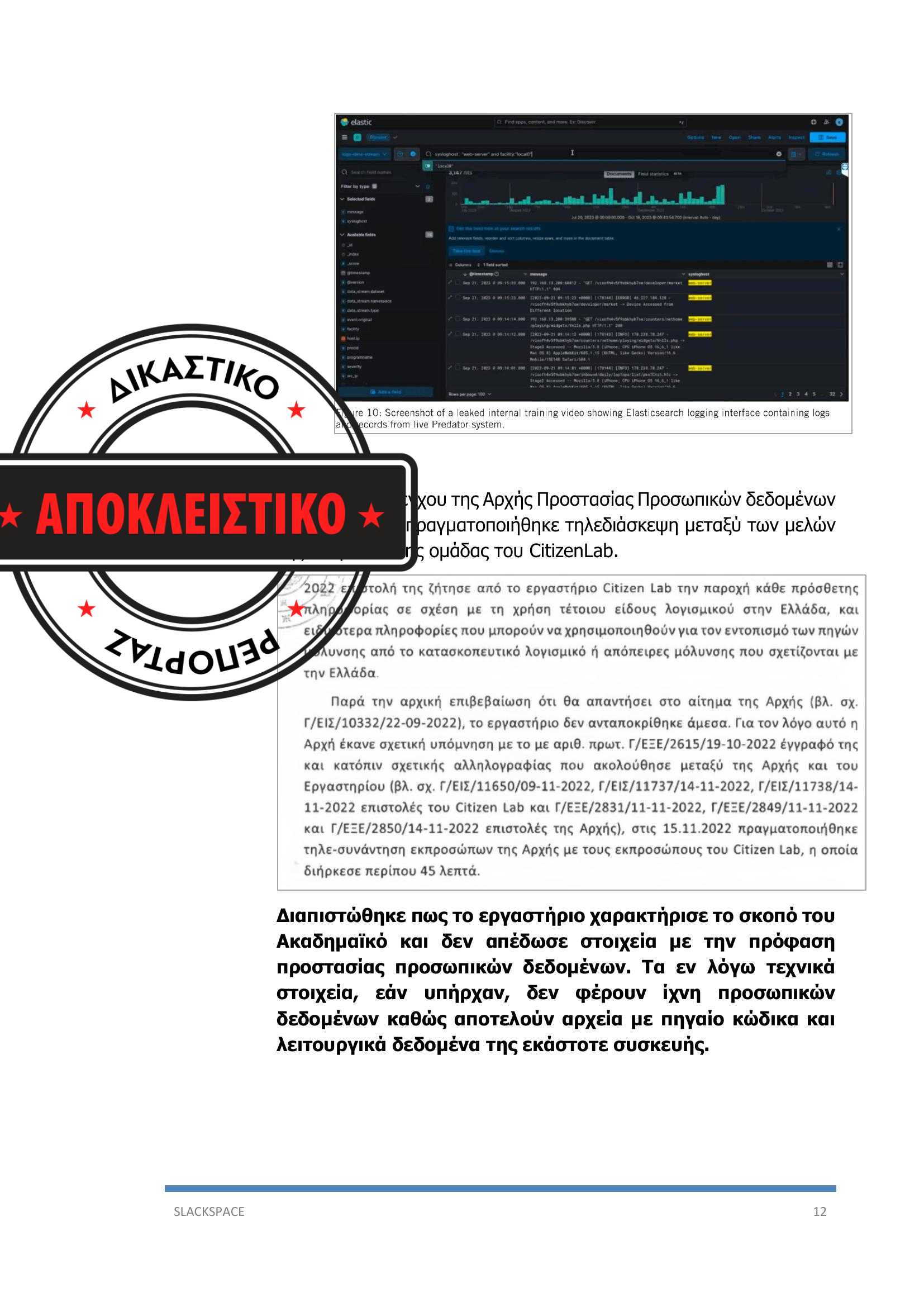

Το πόρισμα της ΑΠΔΠΧ και η περίπτωση του Νίκου Ανδρουλάκη

Στη σελίδα νούμερο 12 της έκθεσης παρατίθεται το σημείο από το πόρισμα ελέγχου της Αρχής Προστασίας Δεδομένων Προσωπικού Χαρακτήρα, στο οποίο γίνεται αναφορά στην τηλεδιάσκεψη μεταξύ των εκπροσώπων της με αυτούς του Citizen Lab. Βασιζόμενος στο εν λόγω πόρισμα, ο Γιώργος Καραθανάσης στέκεται στην μη απόδοση στοιχείων «με την πρόφαση προστασίας προσωπικών δεδομένων», ενώ επαναφέρει το επιχείρημα του διαχωρισμού της παραλαβής του μολυσμένου μηνύματος και της αλληλεπίδρασης με αυτό.

Συγκεκριμένα:

– «Διαπιστώθηκε πως το εργαστήριο χαρακτήρισε το σκοπό του Ακαδημαϊκό και δεν απέδωσε στοιχεία με την πρόφαση προστασίας προσωπικών δεδομένων. Τα εν λόγω τεχνικά στοιχεία, εάν υπήρχαν, δεν φέρουν ίχνη προσωπικών δεδομένων καθώς αποτελούν αρχεία με πηγαίο κώδικα και λειτουργικά δεδομένα της εκάστοτε συσκευής» .

– «Η «Αρχή» επισημαίνει ότι η παραλαβή του μηνύματος δεν αποτελεί στοιχείο επιμόλυνσης και εάν ο χρήστης δεν αλληλεπιδράσει τότε δεν επιμολύνεται και η συσκευή του».

Για να επιβεβαιώσει τις παραπάνω διαπιστώσεις, ο Καραθανάσης παραθέτει ως ενδεδειγμένες τις διαδικασίες που ακολουθήθηκαν στην περίπτωση της κινητής συσκευής του Νίκου Ανδρουλάκη από την υπηρεσία ψηφιακής ασφάλειας (CERT) του Ευρωκοινοβουλίου:

1. Αφού εντοπίστηκε φερόμενη απειλή (σύμφωνα με έκθεση του CitizenLab), τότε δημιουργήθηκε Forensic Image (εγκληματολογικό αντίγραφο) της συσκευής.

2. Έγινε έλεγχος του ιστορικού πρόσβασης στο διαδίκτυο και πιθανών κακόβουλων εφαρμογών λογισμικού.

3. Στο εν λόγω έγγραφο είναι εμφανές ότι αναφέρεται η εργαστηριακή διαδικασία που ακολουθήθηκε (cellebrite offline – δηλαδή το εγκληματολογικό λογισμικό που χρησιμοποιήθηκε) και τα επόμενα βήματα διερεύνησης (crash/sysdiagnose dump – δηλαδή τα αρχεία καταγραφής συμβάντων της συσκευής).

4. Τα εξαχθέντα αρχεία αναφέρονται αναλυτικά όπως και η μεθοδολογία ανάλυσής τους.

5. Στα επισυναπτόμενα αρχεία της εν λόγω έκθεσης, μνημονεύεται το εξαχθέν εργαστηριακό αντίγραφο όπως και τα αρχεία καταγραφής συμβάντων.

Κατόπιν, αναφέρεται ότι στις εν λόγω εκθέσεις «δεν ακολουθείται κανένα πρωτόκολλο ορθής χρήσης των διαδικασιών που ορίζονται από τον Ευρωπαϊκό Οργανισμό Κυβερνοασφάλειας (ENISA), το Ευρωπαϊκό Κέντρο Εγκληματολογικών Επιστημών (ENFSI) καθώς και το F.B.I.»

Η εκδοχή για το Team Viewer

Ο Γ. Καραθανάσης απορρίπτει την εγκυρότητα της έκθεσης της Διεθνούς Αμνηστίας αναφορικά με το λογισμικό Predator, ισχυριζόμενος, μεταξύ άλλων, ότι δεν υπάρχει ένδειξη ότι η Intelexa είχε πρόσβαση στο σύστημα πελατών σε πραγματικό χρόνο, γεγονός που ανέφερε και κατά την εξέτασή του στη δίκη. Συγκεκριμένα, στην έκθεσή του υποστηρίζει τα εξής σχετικά με την καταγραφή της οθόνης από το λογισμικό:

– Αναφέρεται ότι ο εισηγητής δήλωσε πως η εταιρεία είχε πρόσβαση σε live Συστήματα πελατών. Για την εν λόγω διαπίστωση δεν υπήρξε οποιαδήποτε ένδειξη.

– Αναφέρεται ότι δεν απαιτούνταν κωδικός σύνδεσης, ενώ στην εν λόγω εικόνα αναφέρεται ότι ο τρόπος για νασυνδεθεί ο εν λόγω Η.Υ (του οποίου η οθόνη αποτυπώθηκε) με τον σταθμό εργασίας Eagle 2 απαιτείται κωδικός πρόσβασης, άρα υπάρχει έλεγχος από τον εν λόγω σταθμό για την σύνδεση στον Η.Υ.

– Αναφέρθηκε ότι στην εν λόγω οθόνη εντοπίζονται μόνο οι πελάτες μέχρι το γράμμα F. Δεν διαπιστώνεται καμία αιτιολόγηση γιατί οι σταθμοί απομακρυσμένης σύνδεσης αποτελούν πελάτες της εταιρείας και όχι εταιρικοί συνάδελφοι.

– Η πρόσβαση σε έναν διαδικτυακό εξυπηρετητή τύπου elasticsearch δεν έχει κανένα στοιχείο ότι αποτελεί server ελάτη και ότι σε αυτόν είναι εγκατεστημένο λογισμικό με ονομασία “predator”. Εύλογη βέβαια είναι και η αμφισβήτηση των εν λόγω διατυπώσεων καθώς δεν είναι συμβατή η διαφήμιση ένος κυβερνητικού εργαλείου (κατά τα γραφόμενα της εν λόγω αναφοράς) σε έτερους κυβερνητικούς υπαλλήλους πραγματοποιώντας πρόσβαση στα δεδομένα άλλου πελάτη, δηλαδή κυβερνητικής υπηρεσίας άλλης χώρας.

Η αμφισβήτηση της έκθεσης από την υποστήριξη της κατηγορίας

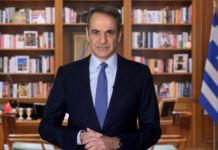

Ο Γιώργος Καραθανάσης κλήθηκε να εξηγήσει ενώπιον του δικαστηρίου τη μεθοδολογία και τα συμπεράσματα της έκθεσης που εισέφερε, δεχόμενος πλήθος ερωτήσεων από το Ζαχαρία Κεσσέ, εκ των συνηγόρων της υποστήριξης της κατηγορίας. Ο Ζ. Κεσσές αμφισβήτησε την αξιοπιστία του ως μάρτυρα και της έκθεσης, επιμένοντας σε ερωτήσεις για τη σχέση του με την εταιρεία Intelexa. Στο πλαίσιο αυτό, παρουσίασε στο δικαστήριο τιμολόγιο της Intelexa στο όνομα του μάρτυρα με αμοιβή 6.200 ευρώ, για υπηρεσίες σχετικές με το αντικείμενό του.

Παράλληλα, ο Ζαχαρίας Κεσσές υποβάθμισε την επιστημονική αξία της έκθεσης του Γιώργου Καραθανάση, αντιπαραβάλλοντας το επιστημονικό εκτόπισμα του με αυτό του Citizen Lab. «Μας λέτε, δηλαδή, ότι δεν είναι αξιόπιστο το Citizen Lab και η Apple, η Meta, η Google που το εμπιστεύονται και είναι αξιόπιστος ο Γιώργος Καραθανάσης της Slack Space με έδρα το Μαρούσι», σχολίασε συγκεκριμένα.

Ακόμη ένα σημείο κριτικής επί της τεχνικής έκθεσης του πραγματογνώμονα από το Ζ. Κεσσέ ήταν η ενσωμάτωση σχολίων χρηστών στην πλατφόρμα X ως «πιστοποιημένοι αναλυτές κυβερνοασφάλειας».

Η τελική ευθεία

Η συγκεκριμένη έκθεση που αξιολογείται από το δικαστήριο παρουσιάζει ιδιαίτερο ενδιαφέρον, καθώς αποτυπώνει και συμπυκνώνει ένα σημαντικό μέρος της υπερασπιστικής γραμμής των συνηγόρων των κατηγορουμένων. Η ιστορική υπόθεση των υποκλοπών έχει μπει στην τελική της ευθεία, με επόμενο σταθμό την εισαγγελική πρόταση της Παρασκευής 6 Φεβρουαρίου.

ΔΙΑΒΑΣΤΕ ΕΠΙΣΗΣ:

Δίκη υποκλοπών: «Μόνο στην Ελλάδα δικάζονται οι προμηθευτές του λογισμικού και όχι οι χρήστες»

Δίκη υποκλοπών: Οι νέες καταθέσεις και η υψηλόβαθμη της ΕΥΠ που «δεν γνώριζε»

Δίκη υποκλοπών: Η επίδειξη του Predator από το Λαβράνο, η οθόνη του Φουρθιώτη σε “ζωντανή” μετάδοση και ο τηλεφωνικός αριθμός “φάντασμα”